|

Размер: 7317

Комментарий:

|

Размер: 8797

Комментарий:

|

| Удаления помечены так. | Добавления помечены так. |

| Строка 3: | Строка 3: |

| Что такое прокси-сервер. Речь идёт о ретрансляции, в данном случае, трансляция запросов http. Смотрите, какая ситуация: есть некая группа компьютеров в сети, которая соединена маршрутизатором с интернетом. Этй группе компьютеров в сети выдан диапазон адресов, например 10.0.0.0/8. Как мы знаем, пакеты с такими адресами не маршрутизируются. В интернете абсолютно бессмысленно выставлять машину с адресом из этого диапазона. Есть два способа проблему решить: преобразовывать адрес машины. Второй способ --- вообще не позв. внутренней машине ккие-либо соед. с внеш. хостами устанавливать. В последнем случае машина уст. соед. с внутр. сервер, а внутр. сервер ретранслилрует это содеинение сам на внешний сервер. Это озн., что внеш. сервер. будет думать, что с ним соединяется ретранслирующий сервер. Вообще говоря, получается такая ситуация, что функц. два подключения. Более того, наиболее простая практика сост. в следующем: внутр. машина подкл. по специальнму порту, обычно 3128. То есть, клиент знает, что его не пускают в сеть, поэтому подключается к серверу по специальному протоколу (история про апач 2.0), говорит имя хоста и порт и прости гнать их дальше (проверить). Сервер дальше подключается, передаёт данные, получает ответ, передаёт его клиенту. При этом, чт оважн, важно понимать, что когда происх. такого рода подкл., удалённая сторона не знает, какой именн компьютер подключается к ней. | Следующий пункт меню: прокси-сервер. Что такое есть прокси-сервер? Буквально --- ретранслятор. Как и почему его можно применить: есть некая группа компьютеров в сети, которая соединена маршрутизатором с интернетом. Этой группе компьютеров в сети выдан диапазон адресов, например {{{10.0.0.0/8}}}. Как мы знаем, пакеты с такими адресами не маршрутизируются в интернете. Абсолютно бессмысленно выставлять машину с адресом из этого диапазона. Есть два способа проблему решить: преобразовывать адрес машины, или вообще не позволять внутренней машине какие-либо соединения с внешними хостами устанавливать. В последнем случае машина устанавливает соединение с внутренним сервером, а он ретранслирует это соединение (устанавливает отдельное новое соединение) на внешний сервер. Это означает что внешний сервер будет думать, что с ним соединяется ретранслирующий сервер. Вообще говоря, получается такая ситуация, что функционируют два отдельных TCP-соединения. {{{ ___________ ______ ~~~~~~~~~~~~ / \ / \ ~ Internet ~ | 10.0.0.0/8 | -- TCP 1 -> | Proxy | -- TCP 2 --> ~ ~ \___________/ \______/ ~~~~~~~~~~~~ }}} Более того, наиболее простая практика состоит в следующем: внутреннее подключение осуществляется на специальный порт, в ПСПО по умолчанию 3128. То есть, клиент знает, что для соединения с интернет-сервером, ему надо передать на заданный порт специального локального сервера адрес и порт интернет-сервера, с которым клиент желает соединиться. Далее, прокси-сервер подключается, передаёт данные, получает ответ, передаёт его клиенту. При этом, важно понимать, что когда происходит такого рода подключение, удалённая сторона не знает, какой именно внутренний компьютер подключается к ней. |

| Строка 5: | Строка 12: |

| ##Прозрачный прокси --- когда он подкл. к какому-то серверу на 80 порт, на самом деле, он подключается к прокси, который уже форвардит соединение. Следовательно, это не требует настр. браузера и созд. множество проблем. | ##Прозрачный прокси --- не требующий настройки со стороны клиента. В RFC описан как "перехватывающий" (intercepting). |

| Строка 7: | Строка 14: |

| Иногда это предст. некие неудобства: некому протоколу прикл. уровня передаётся адрес, напримсер, урл, то удалённому серверу передаётся локальный адрес. Именно поэтому существуют аноним. прокси, которые уже работают на протоколах прикл. уровня. | Иногда это представляет некие неудобства: в некоторых случаях удалённому серверу передаётся локальный адрес того, кому нужно передавать данные в ответ. Именно поэтому существуют анонимизирующие прокси, которые работают на протоколах прикладного уровня, подменяя адреса в нужных пакетах. |

| Строка 9: | Строка 16: |

| Начнём с простого: настроим броузер на то, чтобы он пользовался нашим сквидом. | Начнём с простого: настроим браузер на то, чтобы он пользовался нашим сквидом. |

| Строка 11: | Строка 18: |

| Это фича, за которую руки надо оторвать. Если мы настраиваем в броузере прокси на своей машине, надо первым делом надо запомнить, что первым делом надо ходить на 127.0.0.1, или добавить в список исключений адресов, на которые не ходить, добавить себя (или всю локальную сеть). | {{attachment:../proxy_settings_configured.png}} |

| Строка 13: | Строка 20: |

| Принимать соединения --- принимает соединения от любого компьютера. Если есть несклько сетевых инт., то принимаются соед. с любого. Можно указать | Это фича, за которую руки надо оторвать (адрес конфигуратора по умолчанию --- не локалхост, а доменное имя данной машины). Если мы настраиваем в броузере прокси на своей машине, надо первым делом запомнить, что надо ходить на 127.0.0.1, или в список исключений адресов, на которые не ходить, добавить себя (или всю локальную сеть). |

| Строка 15: | Строка 22: |

| Для дбавления клиентов, которые могут проходить через прокси, необходимо добавить машины и подсети в список "Допускать сети". | {{attachment:../alterator_www_squid.png}} |

| Строка 17: | Строка 24: |

| Добавлять домен --- если имя локальное, то добавлять этот домен. | Принимать соединения --- принимает соединения от любого компьютера. Если есть несклько сетевых интерфейсов, то по умолчанию принимаются соединения с любого. Можно конкретизировать адрес, на который они будут приниматься. |

| Строка 19: | Строка 26: |

| ##Добавить описание, что тут присходит | Для добавления клиентов, которые могут проходить через прокси, необходимо добавить машины и подсети в список "Допускать сети". |

| Строка 21: | Строка 28: |

| Администратор сервера ---- cachemgr_passwd. | Добавлять домен --- для случаев, когда адрес машины задан внутри домена, к адресам дописывается заданный в этом поле домен (видимо, для фильтрации соединений внутри локальной сети). |

| Строка 23: | Строка 30: |

| Сетевй трафик. По умолчанию эта служба выключена, чтобы лишний раз не грузить машину. Точн также, как и прокси. | Администратор сервера --- опция cachemgr_passwd --- возможность при аутентификации заданным в поле паролем выполнять некоторые действия (полный список см. squid.conf) с прокси и его кэшем. |

| Строка 25: | Строка 32: |

| Сервер. Настройки самого web-сервиса. Можно создать самподписный сертификат. Это удбно, если человек заходит и видит, что серитфикат самоподписанный и его нельзя проверить, то вы всё равно можте проверить, что пдписали его вы. Более тго, вы можете как-то общаться с удост. центром, но речь идёт о том, что вы можете сгенерировать запрос на подпись, отправить его. | Сетевой трафик. По умолчанию эта служба выключена, чтобы лишний раз не грузить машину. Точно также, как и прокси. |

| Строка 27: | Строка 34: |

| Для того, чтобы завершить тему конф. машины через морду, стались две темы: сетевой экран и купс. | {{attachment:../alterator_www_ulogd.png}} Сервер. Настройки web-сервера, на котором крутится конфигуратор. Можно создать самподписанный сертификат. Это удобно --- если сертитфикат самоподписанный и его нельзя проверить, то его можно переподписать, и потом проверить, что это тот самый сертификат. Более того, можно как-то общаться с удостоверительным центром. Речь идёт о том, что можно сгенерировать запрос на подпись, отправить его. {{attachment:../alterator_www_settings.png}} Для того, чтобы завершить тему конфигурации машины через web-морду, осталось рассмотреть сетевой экран. ##остались две темы: сетевой экран и CUPS. |

| Строка 30: | Строка 44: |

{{attachment:../alterator_www_firewall.png}} |

|

| Строка 37: | Строка 53: |

| || 0 || 1 || 1 || 1 || || 1 || MaximByshevskiKonopko, DmitryChistikov || || || | || 19 || 1 || 1 || 1 || || 1 || MaximByshevskiKonopko, DmitryChistikov || || || |

Web-интерфейс центра управления: продолжение

Следующий пункт меню: прокси-сервер. Что такое есть прокси-сервер? Буквально --- ретранслятор. Как и почему его можно применить: есть некая группа компьютеров в сети, которая соединена маршрутизатором с интернетом. Этой группе компьютеров в сети выдан диапазон адресов, например 10.0.0.0/8. Как мы знаем, пакеты с такими адресами не маршрутизируются в интернете. Абсолютно бессмысленно выставлять машину с адресом из этого диапазона. Есть два способа проблему решить: преобразовывать адрес машины, или вообще не позволять внутренней машине какие-либо соединения с внешними хостами устанавливать. В последнем случае машина устанавливает соединение с внутренним сервером, а он ретранслирует это соединение (устанавливает отдельное новое соединение) на внешний сервер. Это означает что внешний сервер будет думать, что с ним соединяется ретранслирующий сервер. Вообще говоря, получается такая ситуация, что функционируют два отдельных TCP-соединения.

___________ ______ ~~~~~~~~~~~~ / \ / \ ~ Internet ~ | 10.0.0.0/8 | -- TCP 1 -> | Proxy | -- TCP 2 --> ~ ~ \___________/ \______/ ~~~~~~~~~~~~

Более того, наиболее простая практика состоит в следующем: внутреннее подключение осуществляется на специальный порт, в ПСПО по умолчанию 3128. То есть, клиент знает, что для соединения с интернет-сервером, ему надо передать на заданный порт специального локального сервера адрес и порт интернет-сервера, с которым клиент желает соединиться. Далее, прокси-сервер подключается, передаёт данные, получает ответ, передаёт его клиенту. При этом, важно понимать, что когда происходит такого рода подключение, удалённая сторона не знает, какой именно внутренний компьютер подключается к ней.

Иногда это представляет некие неудобства: в некоторых случаях удалённому серверу передаётся локальный адрес того, кому нужно передавать данные в ответ. Именно поэтому существуют анонимизирующие прокси, которые работают на протоколах прикладного уровня, подменяя адреса в нужных пакетах.

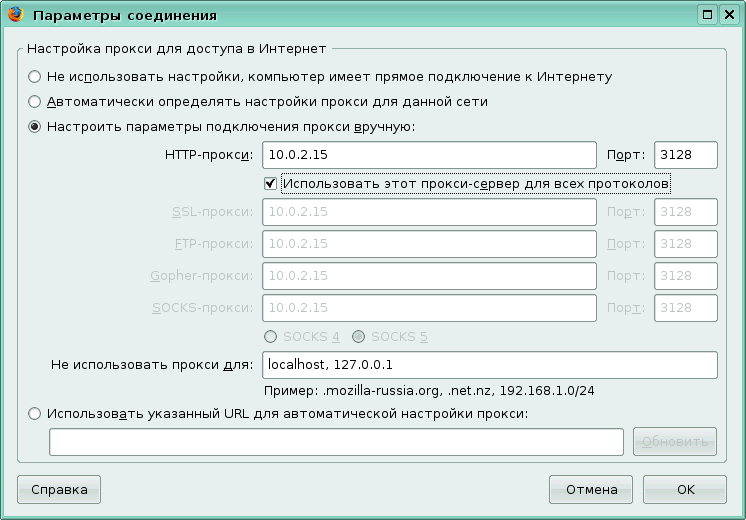

Начнём с простого: настроим браузер на то, чтобы он пользовался нашим сквидом.

Это фича, за которую руки надо оторвать (адрес конфигуратора по умолчанию --- не локалхост, а доменное имя данной машины). Если мы настраиваем в броузере прокси на своей машине, надо первым делом запомнить, что надо ходить на 127.0.0.1, или в список исключений адресов, на которые не ходить, добавить себя (или всю локальную сеть).

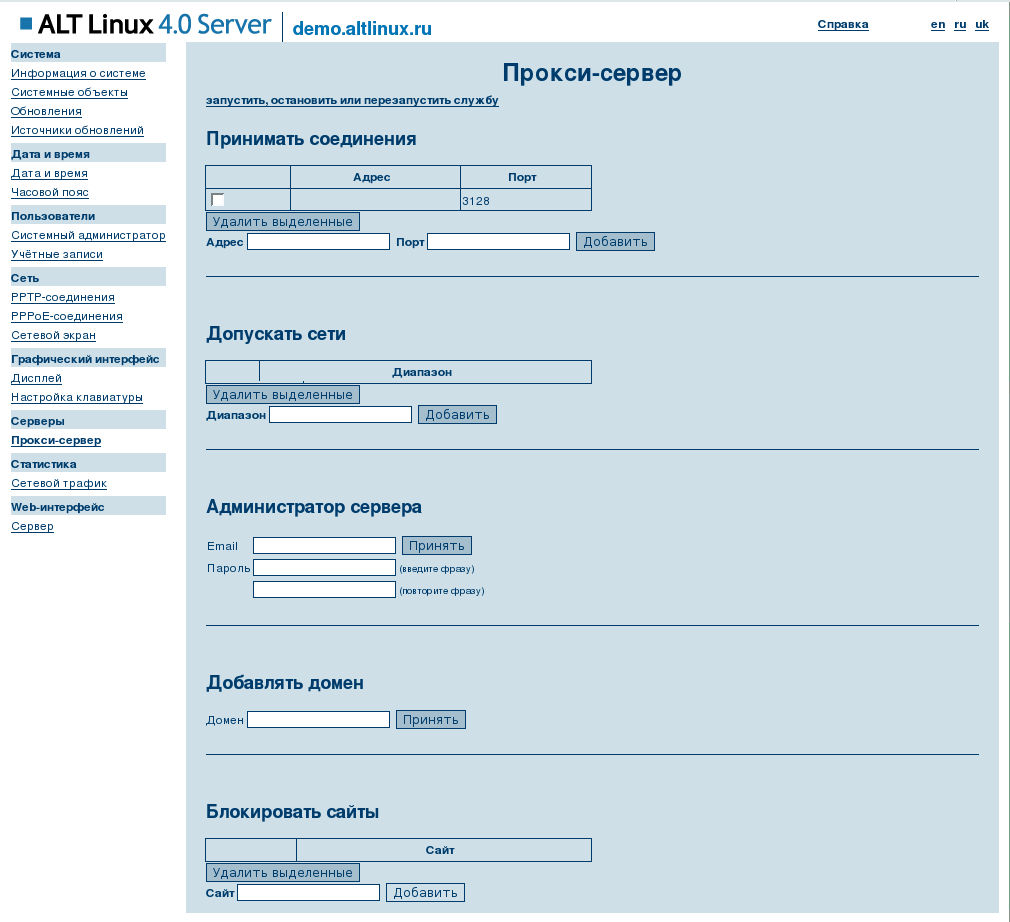

Принимать соединения --- принимает соединения от любого компьютера. Если есть несклько сетевых интерфейсов, то по умолчанию принимаются соединения с любого. Можно конкретизировать адрес, на который они будут приниматься.

Для добавления клиентов, которые могут проходить через прокси, необходимо добавить машины и подсети в список "Допускать сети".

Добавлять домен --- для случаев, когда адрес машины задан внутри домена, к адресам дописывается заданный в этом поле домен (видимо, для фильтрации соединений внутри локальной сети).

Администратор сервера --- опция cachemgr_passwd --- возможность при аутентификации заданным в поле паролем выполнять некоторые действия (полный список см. squid.conf) с прокси и его кэшем.

Сетевой трафик. По умолчанию эта служба выключена, чтобы лишний раз не грузить машину. Точно также, как и прокси.

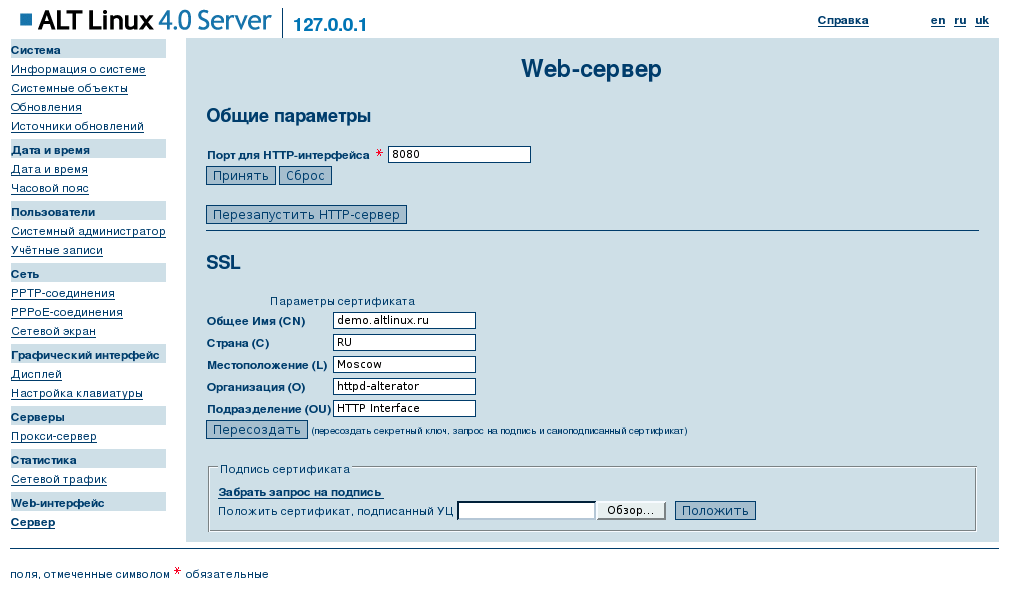

Сервер. Настройки web-сервера, на котором крутится конфигуратор. Можно создать самподписанный сертификат. Это удобно --- если сертитфикат самоподписанный и его нельзя проверить, то его можно переподписать, и потом проверить, что это тот самый сертификат. Более того, можно как-то общаться с удостоверительным центром. Речь идёт о том, что можно сгенерировать запрос на подпись, отправить его.

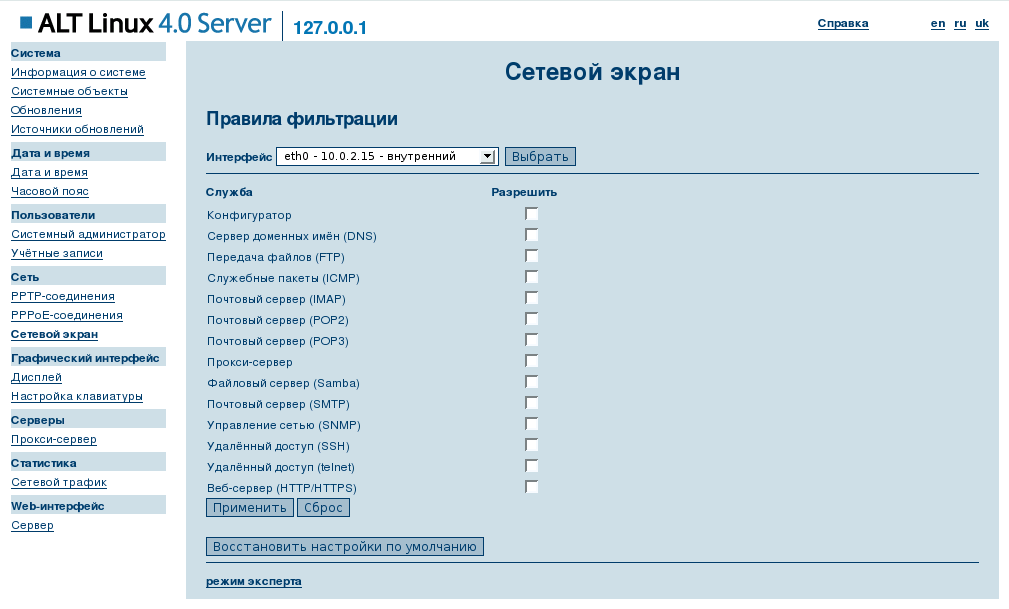

Для того, чтобы завершить тему конфигурации машины через web-морду, осталось рассмотреть сетевой экран.

Сетевой экран. По умолчанию ничего не запрещено. И если делаете какие-то настройки, то последним правилом вставляется запретить всё. По умолчанию стоит пропускать ICMP, HTTP, HTTPS, SSH. Это запрет на входящий трафик, а не на исходящий.

Сведения о ресурсах

Готовность (%) |

Продолжительность (ак. ч.) |

Подготовка (календ. ч.) |

Полный текст (раб. д.) |

Предварительные знания |

Level |

Maintainer |

Start date |

End date |

19 |

1 |

1 |

1 |

|

1 |

|

|