Настройка SSH

Может изменить название? Тут только введение в SSH -- про настройку ни слова. А так же под каким соусом подавать раздел feedback? BorisTsema

Определённо, надо разделить. -- MaximByshevskiKonopko 2008-07-17 22:38:38

Программное окружение в операционной системе Linux состоит из файлов и утилит для работы с ними, с которыми можно работать из командной строки терминала. Таким образом, если организовать терминальный доступ к машине с Linux'ом, появляется возможность ею управлять. Безусловно, при этом настройка системы всё ещё доступна через Alterator, который по своей сути является лишь графической оболочкой, изменяющей те же самые конфигурационные файлы, но чаще с ними работают напрямую.

Первым делом на машине нужно настроить удалённый доступ. При этом возникает проблема с безопасностью: при подключении к удалённому компьютеру вы должны передать логин и пароль, которые могут быть перехвачены злоумышленником. Поэтому служба, организующая доступ к любому ресурсу, требующему идентификационные данные, должна отвечать повышенным требованиям к безопасности. Служба Secure Shell (ssh) является таковой с большой степенью надёжности. Кратко расскажем почему.

Есть две возможности узнать пароль при подключении:

- Подсмотреть при помощи программы, записывающей нажатия клавиш (keylogger). В таком случае ssh бессильна и задачей администратора является не допустить подобного взлома машины.

- Перехватить при передаче другому компьютеру по сети. Во этом случае существует две степени защиты:

- Передавать только хэш пароля.

- Использовать процедуру начального подключения. Заключается она в обмене уникальными идентификационными данными клиента и сервера --- тем, что называется host key. При первом подключении из неизвестного места по защищённому ssl протоколу происходит обмен идентификационной информацией. В этот момент злоумышленник может перехватить её и заменить на собственную. Вы, воспользовавшись ею, произведёте шифрование данных. Злоумышленник перехватит обратный поток, расшифрует, перешифрует и отправит дальше, тем самым завладев ею. Эта технология называется monkey in the middle, и будет рассмотрена подробнее в материале, посвящённом ssl. Таким образом начальный обмен идентификационной информацией должен быть очень строго проверен. Самый простой способ обеспечить безопасность заключается в том, чтобы запомнить "отпечатки" (fingerprints) тех машин, к которым вы часто подключаетесь, и проверять их каждый раз. Считается, что подделать fingerprint невозможно.

Чтобы использовать ssh в Линукс Мастер надо установить метапакет openssh. Он содержит и сервер и клиент.

# apt-get install openssh

Непосредственно для сервера надо запустить службу opensshd, для чего требуется установить openssh-server.

# service sshd start

При первом запуске он сгенерирует отпечатки машины (в последствии это можно сделать командой ssh-keygen). Важно сохранять их при переустановке системы, иначе при последующем подключении к уже известной ssh машине, но с другим идентификационным ключом, соединения не произойдёт пока ситуация не будет исправлена.

После запуска службы ssh удалённая машина представляет собой терминальный сервер, к которому можно подключиться. Попробуем сначала добыть отпечаток (fingerprint) из ключа на локальном компьютере

ssh-keygen -l -f /etc/openssh/ssh_host_dsa_key.pub

В зависимости от применяемого способа шифрования можно посмотреть host_rsa_key или host_dsa_key.

Для подключения к удалённой машине надо выполнить команду вида ssh пользователь@удалённая машина

[user@localhost ~]$ ssh user@172.16.0.1 The authenticity of host '172.16.0.1 (172.16.0.1)' can't be established. RSA key fingerprint is 86:f8:82:2e:bc:9c:0f:1b:35:c6:a7:a1:11:75:5b:2b. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added '172.16.0.1' (RSA) to the list of known hosts. user@172.16.0.1's password: Last login: Wed Jul 9 19:12:24 2008 [user@demo ~]$

Обратная связь

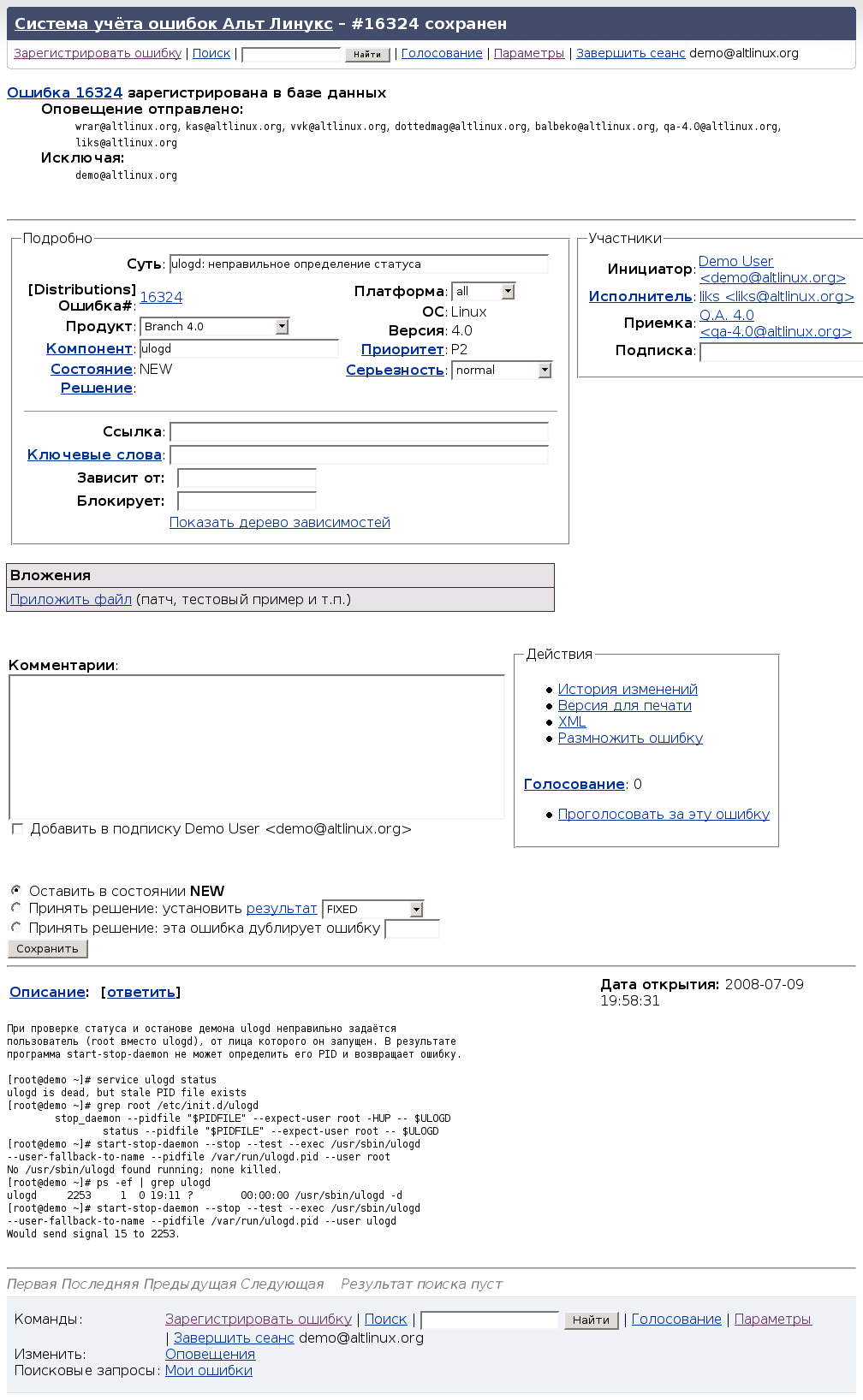

При обнаружении ошибки желательно ее задокументировать и сообщить о ней разработчикам. Можно просто написать письмо. Но гораздо удобней автоматизировать рассылку такой информации всем заинтересованным лицам, отслеживание ее обработки, и т. д. Для этих целей существуют специальные приложения. Рассмотрим использование одного из таких приложений --- Bugzilla, конкретно --- отсылку с его помощью информации об ошибке.

1. Для начала нужно войти в систему расположенную по адресу https://bugzilla.altlinux.org/. Если вы ещё не зарегистрированы --- пройдите процедуру регистрации.

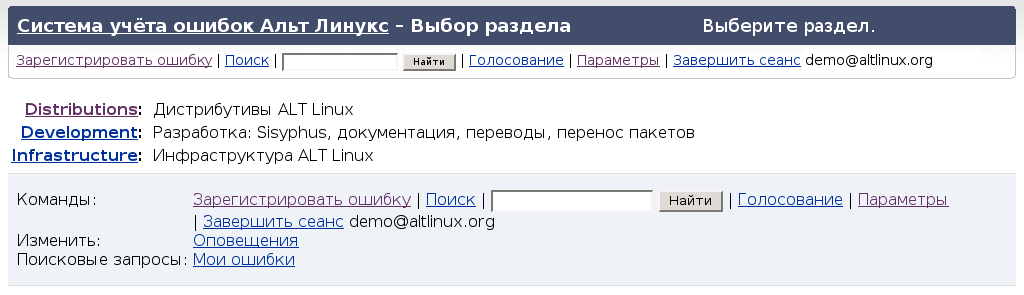

2. Перейдем по ссылке "Зарегистрировать ошибку".

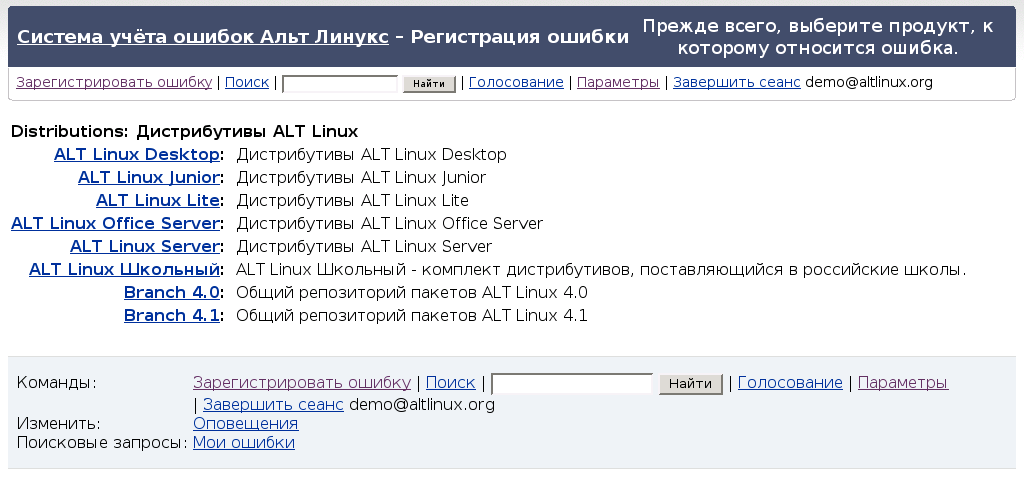

3. Выберем Distributions.

4. Уточним используемый дистрибутив.

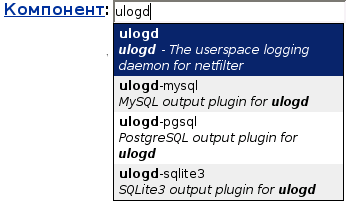

5. Выберем компонент, в котором возникла ошибка.

6. Добавим краткое описание сути возникшей проблемы. Например, "ulogd: неправильное определение статуса".

7. А также все подробности, которые могут относиться к ошибке. Например:

При проверке статуса и останове демона ulogd неправильно задаётся пользователь (root вместо ulogd), от лица которого он запущен. В результате программа start-stop-daemon не может определить его PID и возвращает ошибку.

[root@demo ~]# service ulogd status

ulogd is dead, but stale PID file exists

[root@demo ~]# grep root /etc/init.d/ulogd

stop_daemon --pidfile "$PIDFILE" --expect-user root -HUP -- $ULOGD

status --pidfile "$PIDFILE" --expect-user root -- $ULOGD

[root@demo ~]# start-stop-daemon --stop --test --exec /usr/sbin/ulogd --user-fallback-to-name --pidfile /var/run/ulogd.pid --user root

No /usr/sbin/ulogd found running; none killed.

[root@demo ~]# ps -ef | grep ulogd

ulogd 2253 1 0 19:11 ? 00:00:00 /usr/sbin/ulogd -d

[root@demo ~]# start-stop-daemon --stop --test --exec /usr/sbin/ulogd --user-fallback-to-name --pidfile /var/run/ulogd.pid --user ulogd

Would send signal 15 to 2253.8. Осталось лишь нажать "Сохранить",и информация об ошибке будет отправлена.

Сведения о ресурсах

Готовность (%) |

Продолжительность (ак. ч.) |

Подготовка (календ. ч.) |

Полный текст (раб. д.) |

Предварительные знания |

Level |

Maintainer |

Start date |

End date |

70 |

1 |

1 |

1 |

|

1 |

ConstantinYershow, BorisTsema + Allena, MaximByshevskiKonopko |

|

|